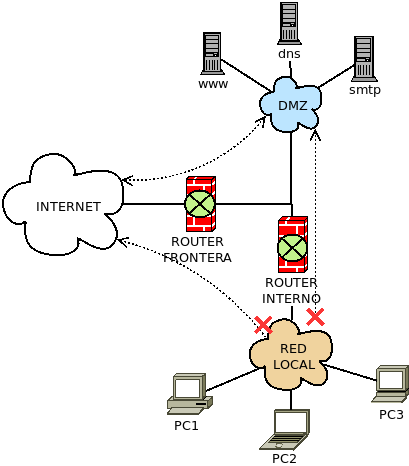

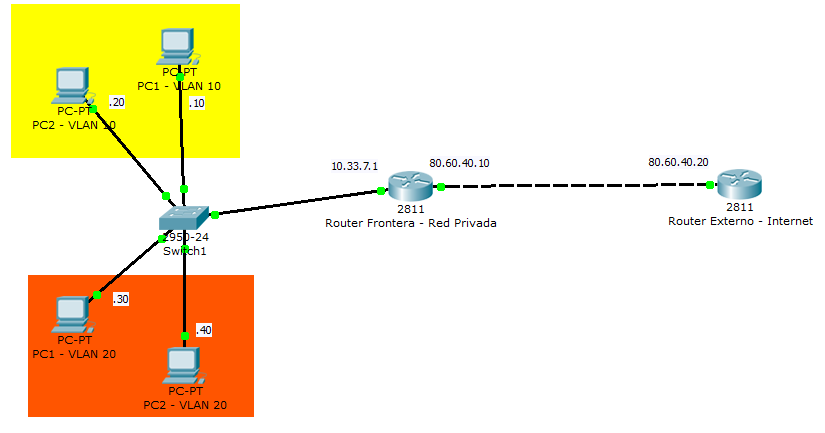

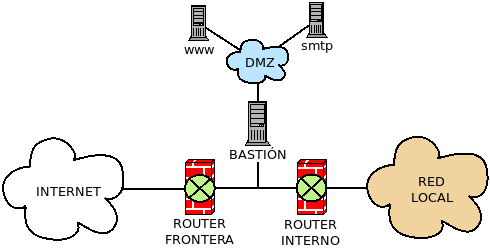

b) Realiza una comparativa entre los routers frontera atendiendo a las opciones de seguridad perimetral (NAT,Firewall,DMZ, etc). - PDF Descargar libre

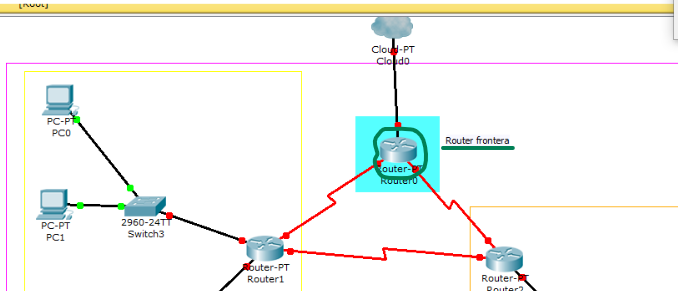

Tema 3. Implantación de técnicas de acceso remoto y Seguridad perimetral. archivos - Página 2 de 2 - Diarzit | Julian Diaz | Administrador de Sistemas en Red

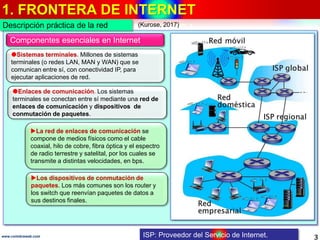

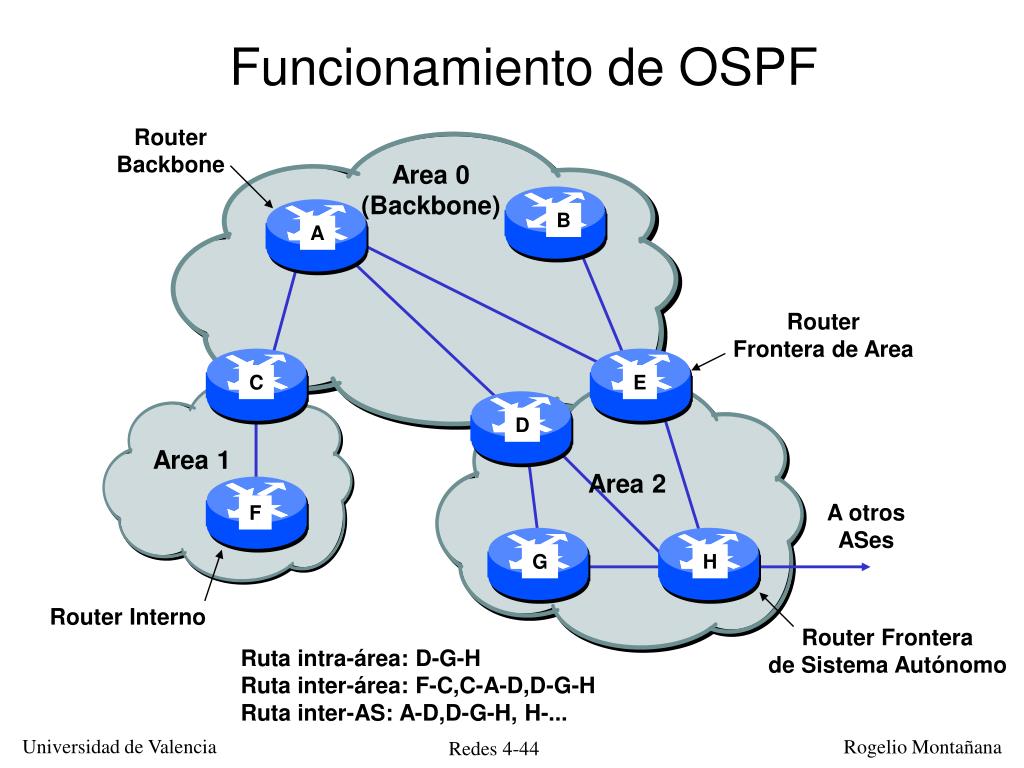

PPT - Tema 4 El Nivel de Red en Internet Aspectos avanzados (versión 2011-2012) PowerPoint Presentation - ID:893453

![THREAD la conexión más top para tu Smart Home - [Tutorial 2024] THREAD la conexión más top para tu Smart Home - [Tutorial 2024]](https://smarthomeacademy.io/wp-content/uploads/2023/04/Red-Mallada-Thread.png)